上周的网站被表单攻击。过程就是同一个IP地址,通过扫描工具,对两个Contact Form 7表单不间断的提交数据。

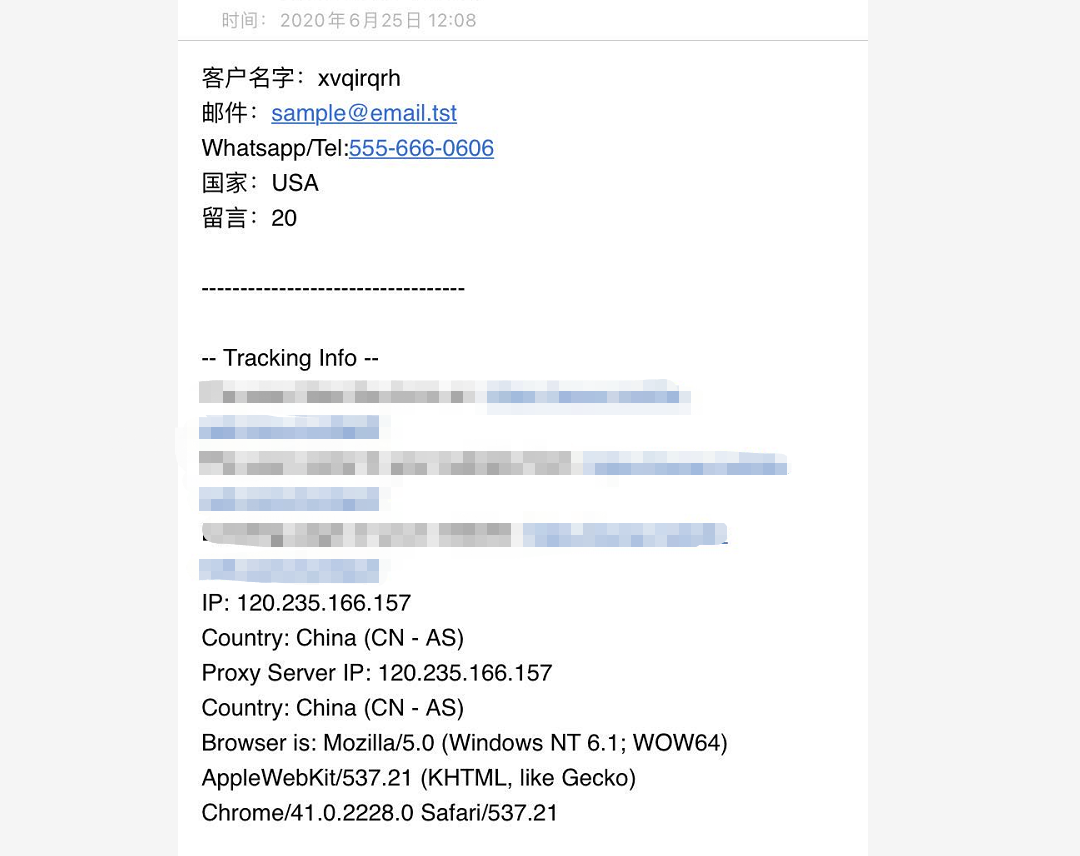

端午节这天(2020-06-25),手表按照往常一样大概这个时候会收到询盘邮件提示。但是12点08分起,几分钟就提示一下,当初也没有在意。但后来依旧不停提示,于是打开手机看了一下邮箱。随机信息,随机邮箱,随机留言,第一个判断给攻击了。

网站用的是Contact Form 7表单,因为开了广告,一切从简的原则,关闭了表单的谷歌人机验证功能。取而代之加入了统计跟踪功能,可以看到发起攻击的IP是中国。

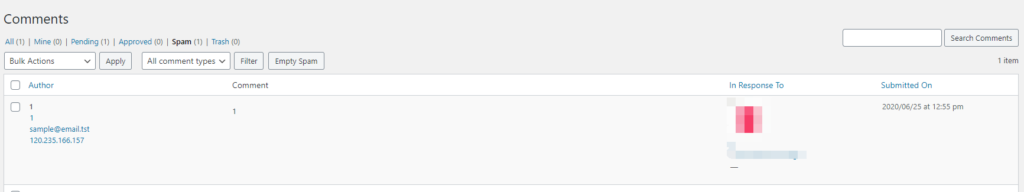

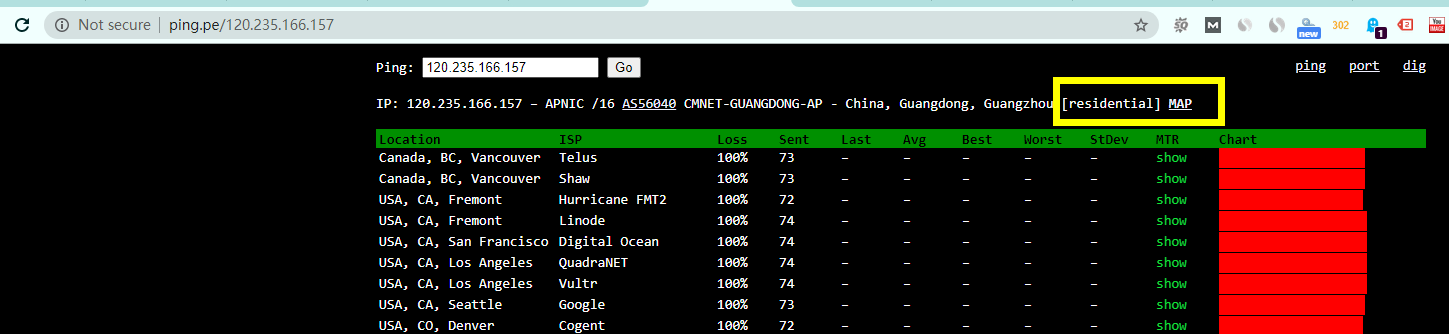

打开笔记本后,打开我常用的网络工具ping.pe 检查IP的用户性质

Ping.pe 在搜索栏输入上图表单捕捉到的IP地址,发现是广州市,广州市也就算了,更离谱的是这个IP地址是真实用户IP。因为平常攻击一般不会拿自己的真实IP,一般是用国外主机VPS。

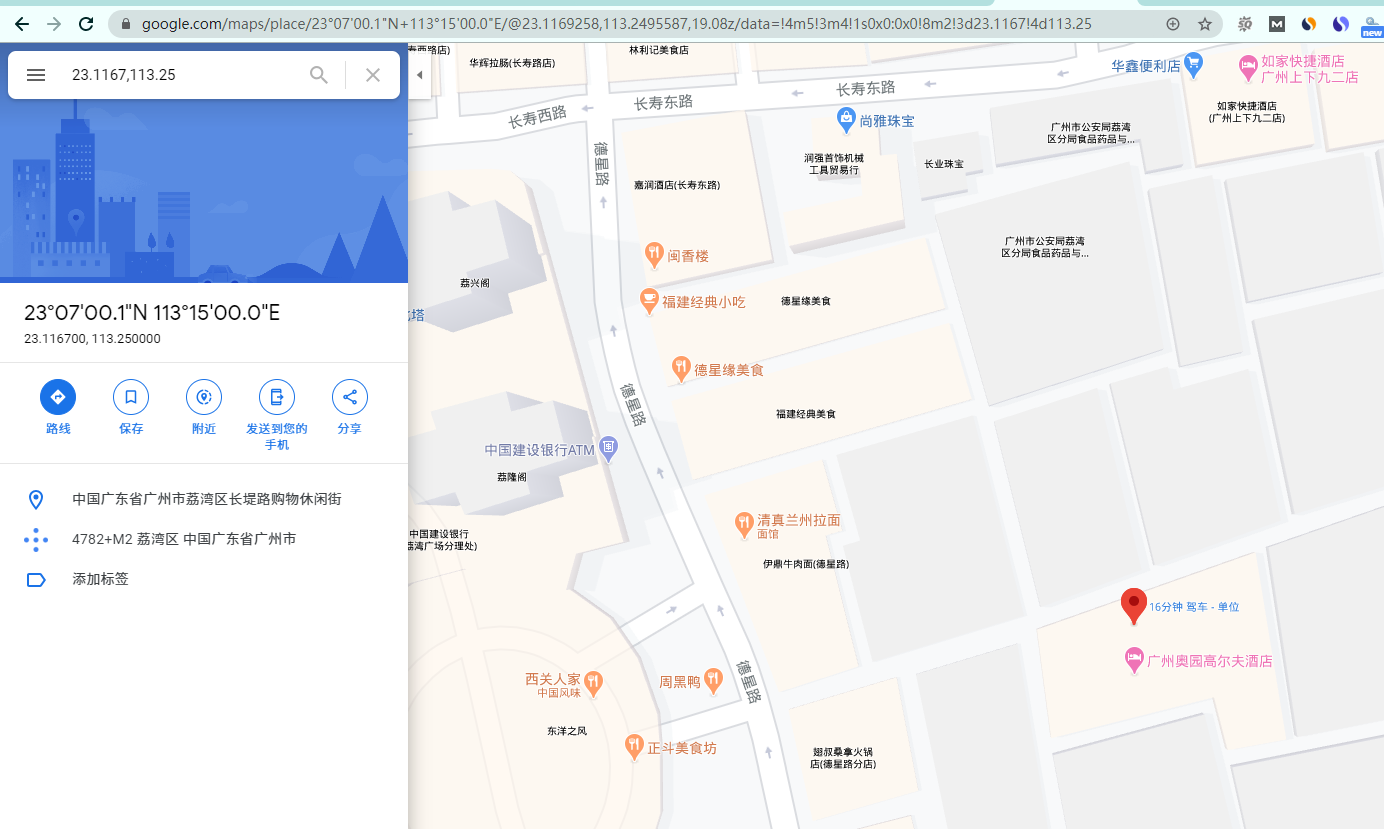

接下来通过另外一个网络工具检测http://he.net/,发现用的是中国移动宽带,接着继续查询一下这个IP的地理位置。

后来我也通过了Bluehost 后台的日志功能,查看了一下这个具体的IP发现这个黑客还扫描网页的各种路径和常见的注入,看来我,看来是有备而来。还好网站的前端还有Cloudflare这一层防护盾。

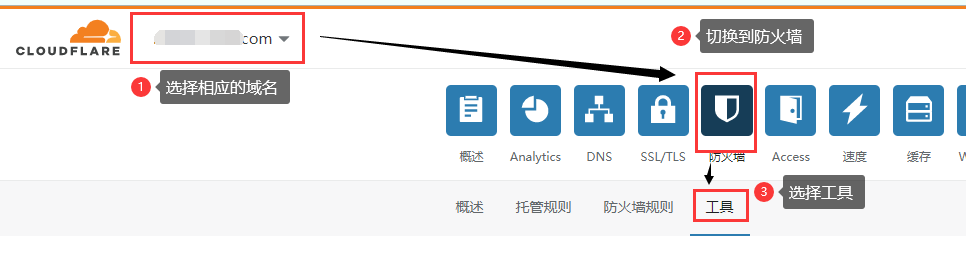

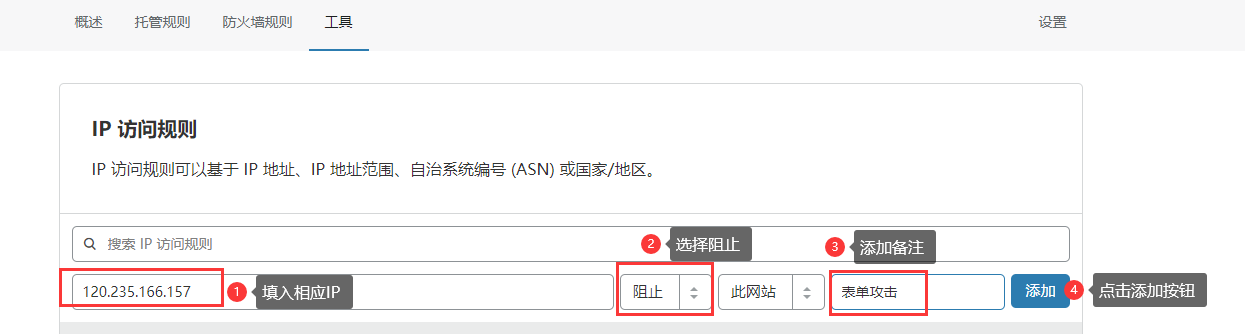

登陆www.cloudflare.com,然后选择对应的域名,切换到防火墙,选择工具,直接添加刚才的IP到黑名单。

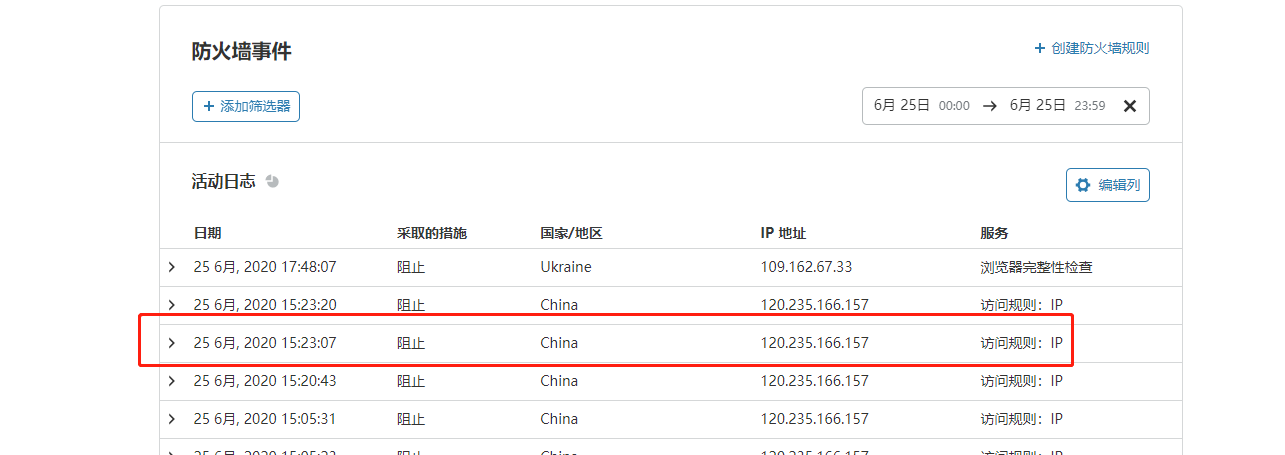

就等它继续提交攻击吧,Cloudflare已经把它拦下来了。手表也停止了邮件提示,可以安心小睡一会。

后记,网络上有很多的漏洞扫描以及攻击。如果你网站用的是Contact Form 7,可以尝试打开谷歌的人机验证功能。